En entornos empresariales y redes complejas, administrar eficientemente los recursos digitales es clave. Aquí es donde entra en juego la URE o Unidad de Recursos de Red, una solución que permite centralizar, controlar y asegurar el acceso a servicios y dispositivos en la red.

Ya sea que trabajes en infraestructura, ciberseguridad o simplemente quieras entender cómo se protege el acceso a entornos críticos, aquí te explico de forma clara cómo funciona y qué herramientas puedes aprovechar, veamos en el contexto de Microsoft Azure

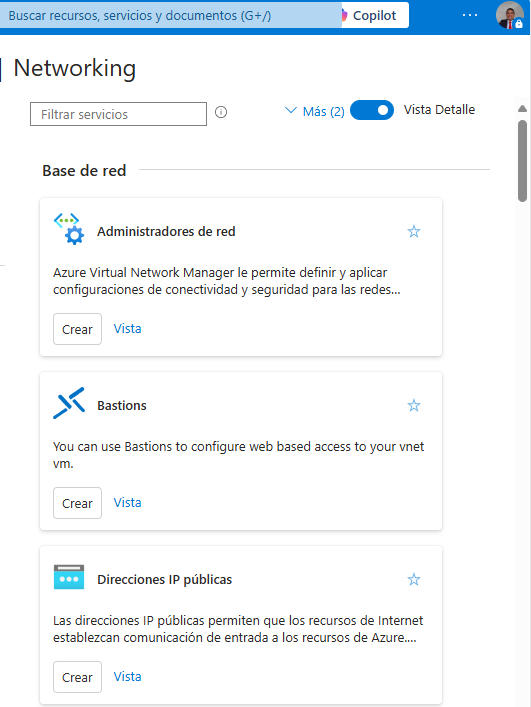

¿Qué opciones ofrece una URE?

Una URE puede integrar diversas funciones y herramientas para la administración eficiente de recursos, entre las más comunes están:

🔧 1. Administradores de Red

Permiten definir quién accede, a qué recurso, y bajo qué condiciones. Su rol principal es controlar permisos, monitorear actividad y auditar el uso de recursos dentro de la red local o extendida (LAN/WAN).

🔐 2. Bastions o Bastion Hosts

Estos servidores actúan como punto de acceso controlado y auditado a sistemas críticos (por ejemplo, servidores en nube o bases de datos).

- Funcionan como una “puerta blindada”.

- Todo acceso a sistemas sensibles pasa por ellos.

- Ideal para entornos que aplican el modelo Zero Trust.

🌐 3. Direcciones IP Públicas

Las URE también suelen gestionar el acceso a servicios expuestos a internet. Por eso es importante:

- Tener asignaciones controladas de IP públicas.

- Protegerlas mediante firewalls, reglas NAT y autenticación.

- Monitorear el uso y detectar accesos sospechosos.

¿Por Qué es Importante?

En un entorno donde múltiples usuarios acceden a servidores, apps o escritorios remotos, tener una URE bien configurada es esencial para:

- Evitar accesos no autorizados.

- Rastrear actividad por usuario.

- Reducir la superficie de ataque.

- Asegurar cumplimiento normativo.

¿Qué más puedes hacer con una buena URE?

✅ Crear túneles cifrados para administración remota.

✅ Integrar autenticación multifactor (MFA).

✅ Delegar accesos sin exponer contraseñas.

✅ Registrar sesiones y comandos ejecutados.

Conclusión

Si tu infraestructura digital sigue creciendo, no es cuestión de si necesitas una URE, sino cuándo la implementarás. Te ahorrará dolores de cabeza, reducirá riesgos y mejorará tu control sobre la red.

¿Tienes dudas sobre cómo implementar una URE en tu entorno o necesitas asesoría para elegir una solución adecuada?

👉 Escríbeme y lo conversamos.